🇺🇸 Language

كيفية إدارة مخاطر سلسلة التوريد الإلكترونية؟

تشير إدارة مخاطر سلسلة التوريد الإلكترونية إلى عملية تحديد وتقييم وتخفيف مخاطر الأمن السيبراني التي تنشأ عن استخدام البائعين الخارجيين والموردين والشركاء ومقدمي الخدمات الخارجيين داخل سلسلة التوريد الخاصة بالمؤسسة. يتضمن تنفيذ تدابير للحماية من نقاط الضعف والتهديدات المحتملة التي يمكن أن تؤثر على سرية أو سلامة أو توفر أنظمة أو بيانات أو عمليات المنظمة

مخاطر سلسلة التوريد الإلكترونية

مخاطر سلسلة التوريد الإلكترونية

عناصر إدارة مخاطر سلسلة التوريد السيبرانية

• تقييم الموردين

• الاتفاقات التعاقدية

• تحليل المخاطر

• تخفيف المخاطر

• المراقبة المستمرة

• إدارة علاقات الموردين

• التدريب والتوعية

• الإبلاغ عن الحوادث ومشاركة المعلومات

• التحسين المستمر

Implementing the ISO 27001 Information Security Management System:

• A systematic study of information security risks within the organization

taking into account threats, vulnerabilities and the effects resulting.

• Design and implement a coherent and comprehensive set of

information security controls, risk handling procedures unacceptable risks.

• Adopting a comprehensive information security system to ensure

that information security controls continue to meet the organization's information security needs on an ongoing basis.

منهجية إدارة مخاطر سلسلة التوريد الإلكترونية

رسم خرائط سلسلة التوريد: فهم ورسم خريطة لسلسلة التوريد الخاصة بالمؤسسة ، وتحديد البائعين والموردين والشركاء الرئيسيين المعنيين

تقييم المخاطر: إجراء تقييم شامل لمخاطر سلسلة التوريد لتحديد مخاطر الأمن السيبراني ونقاط الضعف المحتملة

تحديد أولويات المخاطر المحددة بناء على تأثيرها المحتمل واحتمال حدوثها وحرجتها لعمليات المنظمة

العناية واختيار الموردين: إجراء العناية الواجبة الشاملة عند اختيار موردين أو شركاء جدد. تقييم قدرات الأمن السيبراني والسياسات الأمنية والالتزام العام بالأمن السيبراني

الاتفاقيات التعاقدية: إبرام اتفاقيات تعاقدية قوية مع الموردين تتضمن متطلبات والتزامات ومسؤوليات واضحة للأمن السيبراني

المراقبة المستمرة: تنفيذ آليات للمراقبة المستمرة لموقف الأمن السيبراني للموردين والشركاء داخل سلسلة التوريد

تخطيط الاستجابة للحوادث: تطوير وصيانة خطط الاستجابة للحوادث التي تتضمن أحكاما لحوادث الآمن السيبراني داخل سلسلة التوريد

إدارة علاقات الموردين: إنشاء ممارسات فعالة لإدارة علاقات الموردين لتعزيز التواصل والتعاون المستمر

التدريب والتوعية: توفير برامج التدريب والتوعية في مجال الأمن السيبراني للموظفين والموردين والشركاء داخل سلسلة التوريد

التحسين المستمر: تقييم وتحسين ممارسات إدارة مخاطر سلسلة التوريد الإلكترونية باستمرار بناء على الدروس المستفادة والتغيرات في مشهد التهديد ومتطلبات العمل

منهجية إدارة مخاطر سلسلة التوريد الإلكترونية

رسم خرائط سلسلة التوريد: فهم ورسم خريطة لسلسلة التوريد الخاصة بالمؤسسة ، وتحديد البائعين والموردين والشركاء الرئيسيين المعنيين

تقييم المخاطر: إجراء تقييم شامل لمخاطر سلسلة التوريد لتحديد مخاطر الأمن السيبراني ونقاط الضعف المحتملة

تحديد أولويات المخاطر المحددة بناء على تأثيرها المحتمل واحتمال حدوثها وحرجتها لعمليات المنظمة

العناية واختيار الموردين: إجراء العناية الواجبة الشاملة عند اختيار موردين أو شركاء جدد. تقييم قدرات الأمن السيبراني والسياسات الأمنية والالتزام العام بالأمن السيبراني

الاتفاقيات التعاقدية: إبرام اتفاقيات تعاقدية قوية مع الموردين تتضمن متطلبات والتزامات ومسؤوليات واضحة للأمن السيبراني

المراقبة المستمرة: تنفيذ آليات للمراقبة المستمرة لموقف الأمن السيبراني للموردين والشركاء داخل سلسلة التوريد

تخطيط الاستجابة للحوادث: تطوير وصيانة خطط الاستجابة للحوادث التي تتضمن أحكاما لحوادث الآمن السيبراني داخل سلسلة التوريد

إدارة علاقات الموردين: إنشاء ممارسات فعالة لإدارة علاقات الموردين لتعزيز التواصل والتعاون المستمر

التدريب والتوعية: توفير برامج التدريب والتوعية في مجال الأمن السيبراني للموظفين والموردين والشركاء داخل سلسلة التوريد

التحسين المستمر: تقييم وتحسين ممارسات إدارة مخاطر سلسلة التوريد الإلكترونية باستمرار بناء على الدروس المستفادة والتغيرات في مشهد التهديد ومتطلبات العمل

The process — Behind the scenes.

Initiate Cybersecurity Operating model.

Initiate Cybersecurity Operating model

Establish an Operating Model framework

Initiate Cybersecurity Operating model

Establish an Operating Model approach

Initiate Cybersecurity Operating model

Defining Vision, Principles, Capabilities.

Initiate Cybersecurity Operating model

Establish an organization Blueprint

Initiate Cybersecurity Operating model

Building an organization Roadmap

Initiate Cybersecurity Operating model

Implementing an organization Blueprint

Initiate Cybersecurity Operating model

How can Nozom help you?

Gap analysis (gap analysis) maturity assessment, penetration tests.

Design and operate security quality systems.

Conduct comprehensive audits and reviews of your organisation's cyber security situation.

Developing and formulating the organization's cyber security strategy.

Rehabilitation and employment services for security cadres, and the establishment of internal cyber security departments and offices.

Providing awareness campaigns and training courses for cyber security aimed at transferring knowledge and enhancing employee skills.

Applying the cyber security regulatory framework for service providers in the telecommunications, information technology and postal sectors.

Auditing and reviewing quality systems, and ensuring their compliance with regulatory and legislative requirements.

Installation and commissioning of security solutions (physical and electronic).

Formulate and implement an appropriate security incident response methodology and security incident reporting system

خط الاعمال

SAMA

Defining the business continuity plan and strategy (BCP) and aligning it with the overall strategy

QMS

Raising the competitiveness of the establishment in front of competitors and being one step ahead of them

ISO 27001

Protecting the organization and protecting the assets of beneficiaries and suppliers

الأمن السيبراني

نهدف إلى دعم الأمن السيبراني لعملائنا خلال الرحلة بأكملها وتلبية المتطلبات

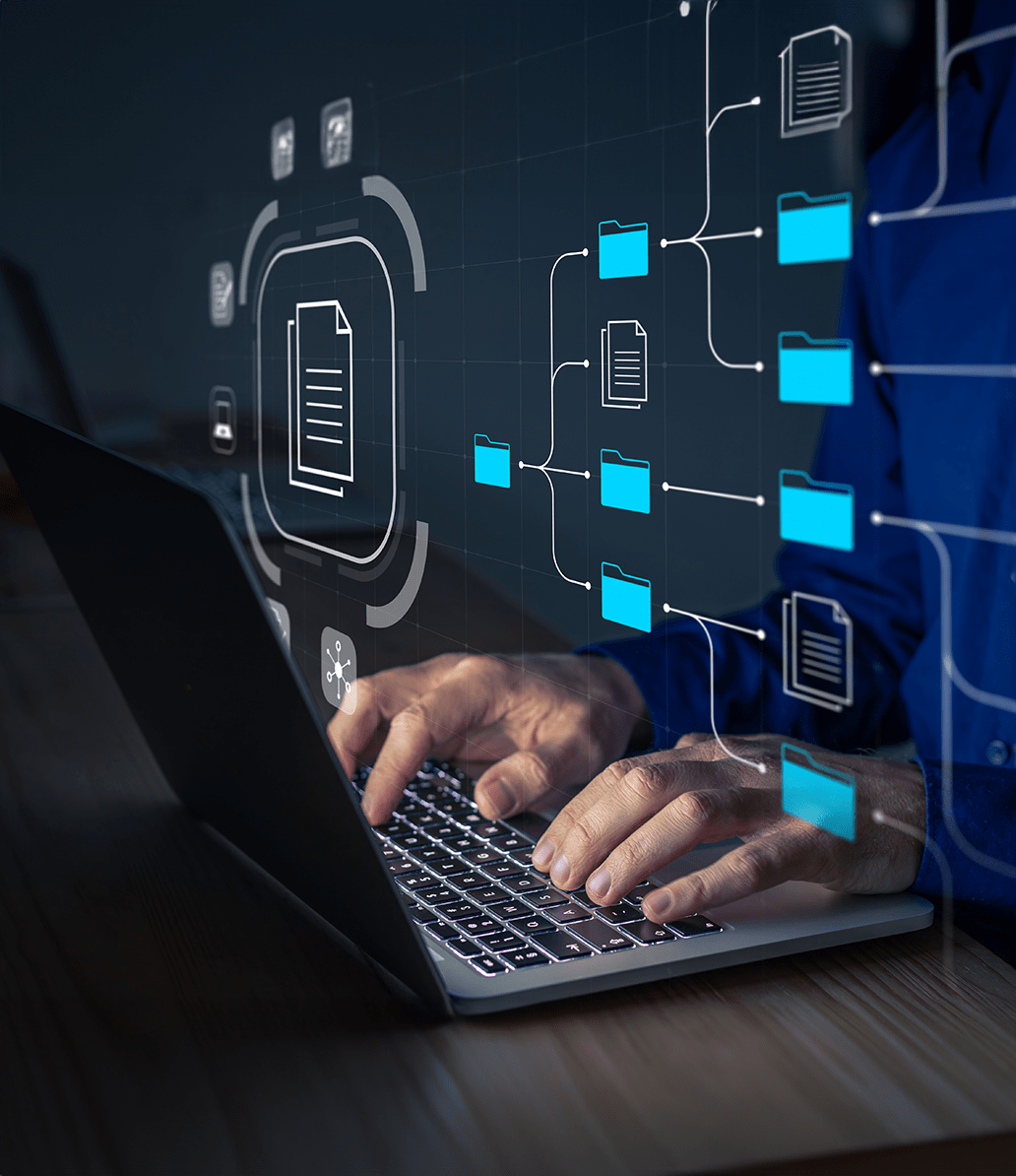

التحول الرقمي

التحول الرقمي هو التحول العميق الذي تمر به المؤسسات من خلال دمج التقنيات الرقمية في جميع جوانب عملياتها

The process — Behind the scenes.

Initiate Cybersecurity Operating model.

Establish an Operating Model framework.

Establish an Operating Model approach.

Defining organization Vision, Principles, Capabilities.

Establish an organization Blueprint.

Building an organization Roadmap.

Implementing an organization Blueprint.

something good about how the work is done

10+

Years of Operation

Our team have been running well about 10 years and keep going.

98%

Positive Feedback

Our team have been running well about 10 years and keep going.

2,664

Projects Completed

Our team have been running well about 10 years and keep going.