🇺🇸 Language

ما هي ادارة الثغرات الأمنية؟

إدارة الثغرات الأمنية هي عملية تقييم وتحديد أولويات وتخفيف نقاط الضعف في أنظمة الكمبيوتر والشبكات والتطبيقات والأصول الرقمية الأخرى. وهو نهج استباقي للحماية من المخاطر الأمنية المحتملة من خلال معالجة نقاط الضعف قبل أن يتم استغلالها من قبل الجهات الفاعلة في التهديد. الهدف من إدارة الثغرات الأمنية هو تقليل هجمات المنظمة وتعزيز الوضع الأمني العام

ادارة الثغرات الأمنية

ادارة الثغرات الأمنية

عناصر إدارة الثغرات

• التعرف على الثغرات

• تقييم الثغرات

• تحديد أولويات المخاطر

• تخطيط الإصلاح

• التحقق والاختبار

• الرصد المستمر

• الإبلاغ والتوثيق

Implementing the ISO 27001 Information Security Management System:

• A systematic study of information security risks within the organization

taking into account threats, vulnerabilities and the effects resulting.

• Design and implement a coherent and comprehensive set of

information security controls, risk handling procedures unacceptable risks.

• Adopting a comprehensive information security system to ensure

that information security controls continue to meet the organization's information security needs on an ongoing basis.

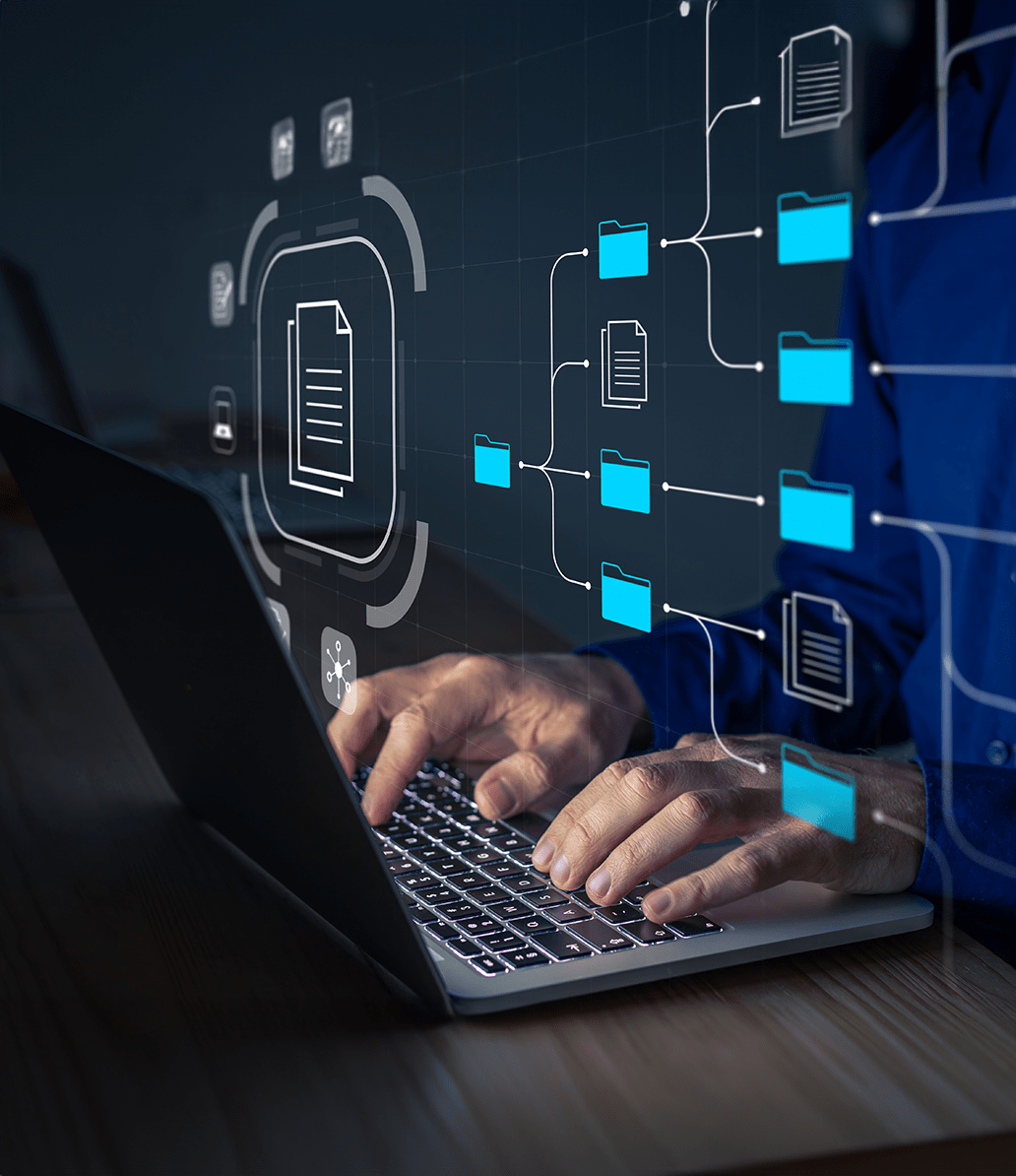

منهجية إدارة الثغرات

مسح الثغرات الأمنية: اجراء عمليات مسح منتظمة للثغرات الأمنية باستخدام أدوات أو حلول آلية لتحديد الثغرات الأمنية المعروفة في أصول المؤسسة

تقييم نقاط الثغرات: تقييم نقاط الضعف المحددة لتحديد شدتها وتأثيرها ومخاطرها المحتملة على المنظمة.

تحديد أولويات المخاطر: تحديد أولويات نقاط الضعف بناء على شدتها وتأثيرها المحتمل وقابليتها للاستغلال

تخطيط المعالجة: وضع خطة علاجية تحدد الخطوات المطلوبة للتخفيف من نقاط الضعف المحددة

تنفيذ الإصلاح: تنفيذ خطة الإصلاح من خلال تطبيق التصحيحات أو إجراء تغييرات في التكوين أو تحديث إصدارات البرامج أو تنفيذ عناصر التحكم في الأمان

التحقق والاختبار: التحقق من فعالية الإصلاحات والضوابط المطبقة من خلال إعادة الاختبار أو متابعة عمليات فحص الثغرات الأمنية

المراقبة المستمرة: إجراء فحوصات منتظمة للضعف والمراقبة المستمرة لتحديد نقاط الضعف الجديدة التي قد تنشأ بسبب تغييرات النظام أو تحديثات البرامج أو التهديدات الناشئة

إعداد التقارير والتوثيق: الاحتفاظ بتوثيق نقاط الضعف المحددة وإجراءات الإصلاح المتخذة ونتائجها

التحسين المستمر: مراجعة عمليات إدارة الثغرات الأمنية بانتظام بناء على الدروس المستفادة والتهديدات الناشئة وأفضل الممارسات الصناعية

منهجية إدارة الثغرات

مسح الثغرات الأمنية: اجراء عمليات مسح منتظمة للثغرات الأمنية باستخدام أدوات أو حلول آلية لتحديد الثغرات الأمنية المعروفة في أصول المؤسسة

تقييم نقاط الثغرات: تقييم نقاط الضعف المحددة لتحديد شدتها وتأثيرها ومخاطرها المحتملة على المنظمة.

تحديد أولويات المخاطر: تحديد أولويات نقاط الضعف بناء على شدتها وتأثيرها المحتمل وقابليتها للاستغلال

تخطيط المعالجة: وضع خطة علاجية تحدد الخطوات المطلوبة للتخفيف من نقاط الضعف المحددة

تنفيذ الإصلاح: تنفيذ خطة الإصلاح من خلال تطبيق التصحيحات أو إجراء تغييرات في التكوين أو تحديث إصدارات البرامج أو تنفيذ عناصر التحكم في الأمان

التحقق والاختبار: التحقق من فعالية الإصلاحات والضوابط المطبقة من خلال إعادة الاختبار أو متابعة عمليات فحص الثغرات الأمنية

المراقبة المستمرة: إجراء فحوصات منتظمة للضعف والمراقبة المستمرة لتحديد نقاط الضعف الجديدة التي قد تنشأ بسبب تغييرات النظام أو تحديثات البرامج أو التهديدات الناشئة

إعداد التقارير والتوثيق: الاحتفاظ بتوثيق نقاط الضعف المحددة وإجراءات الإصلاح المتخذة ونتائجها

التحسين المستمر: مراجعة عمليات إدارة الثغرات الأمنية بانتظام بناء على الدروس المستفادة والتهديدات الناشئة وأفضل الممارسات الصناعية

خط الاعمال

SAMA

Defining the business continuity plan and strategy (BCP) and aligning it with the overall strategy

QMS

Raising the competitiveness of the establishment in front of competitors and being one step ahead of them

ISO 27001

Protecting the organization and protecting the assets of beneficiaries and suppliers

التحول الرقمي

التحول الرقمي هو التحول العميق الذي تمر به المؤسسات من خلال دمج التقنيات الرقمية في جميع جوانب عملياتها

The process — Behind the scenes.

Initiate Cybersecurity Operating model.

Establish an Operating Model framework.

Establish an Operating Model approach.

Defining organization Vision, Principles, Capabilities.

Establish an organization Blueprint.

Building an organization Roadmap.

Implementing an organization Blueprint.

something good about how the work is done

Web Design

Ceating brand identities, digital experiences, and print materials that communicate clearly.

― Learn more

Exclusive

Digital Marketing

Ceating brand identities, digital experiences, and print materials that communicate clearly.

― Learn more

Search Engine Optimization

Ceating brand identities, digital experiences, and print materials that communicate clearly.

― Learn more

Social Media

Ceating brand identities, digital experiences, and print materials that communicate clearly.

― Learn more

10+

Years of Operation

Our team have been running well about 10 years and keep going.

98%

Positive Feedback

Our team have been running well about 10 years and keep going.

2,664

Projects Completed

Our team have been running well about 10 years and keep going.

Hear from

happy

customers.

We have three projects with this template and that is because we love the design, the large number of possibilities to customize the template and the support received. We recommend it!

Ray Charles

Netflix Chief Designer

HUB is by far the best theme here in Themeforest, I don't think anyone can match it's code quality, design or anything anytime soon! I hope you sell 10 million copies, I'm soooo glad I found it

Markfortez

Envato User

I’m only just starting to work with this theme, but so far it looks great and extremely customizable. Not everything was clear to me though, but the support has been absolutely amazing.

Divinginwonderland

Envato User

I would give LiquidThemes are five stars for each category if I could! I LOVE the demo site I was able to easily download and customize - I’m going to have the best portfolio site ever! Yay microinteractions!

Brukmaxwell

Envato User

Make A Request

— 97.6 Customer Satisfaction

Hear from

happy

customers.

Bring your ideas to life with an intuitive visuals editor. Create, edit, and customize your website visually and see the changes instantly.

We have three projects with this template and that is because we love the design, the large number of possibilities to customize the template and the support received. We recommend it!

Ray Charles

Netflix Chief Designer

HUB is by far the best theme here in Themeforest, I don't think anyone can match it's code quality, design or anything anytime soon! I hope you sell 10 million copies, I'm soooo glad I found it

Markfortez

Envato User

I’m only just starting to work with this theme, but so far it looks great and extremely customizable. Not everything was clear to me though, but the support has been absolutely amazing.

Divinginwonderland

Envato User

I would give LiquidThemes are five stars for each category if I could! I LOVE the demo site I was able to easily download and customize - I’m going to have the best portfolio site ever! Yay microinteractions!